Vous l’avez sans le savoir : Recon for Veeam !

Recon Scanner : l’outil de détection proactive que vous avez peut-être déjà sans le savoir

Bonjour à tous ! Aujourd’hui, j’avais envie de vous parler d’un sujet qui concerne beaucoup d’entre vous : Recon Scanner, maintenant appelé Recon for Veeam. Ce n’est pas une nouveauté en soi, mais ce qui change la donne, c’est qu’il est désormais disponible dans l’édition Veeam Data Platform Advanced. Et ça, c’est une excellente nouvelle, parce que vous êtes très nombreux à posséder cette version — avec Veeam One — sans forcément savoir que vous avez accès à cet outil.

Alors, prenez un café, installez-vous confortablement, et laissez-moi vous expliquer ce que c’est, comment ça marche et comment vous lancer.

Covware : l’expertise cybersécurité derrière Recon

Pour bien comprendre Recon, il faut d’abord parler de Coveware. C’est une société qui a été acquise par Veeam il y a maintenant plusieurs années. À l’origine, Coveware était spécialisée dans la cyber-extorsion : négociation de rançons, forensic, gestion des attaques ransomware et restauration des données pour les victimes. Si vous connaissez le service CyberSecure chez Veeam, c’est Coveware qui assure la prestation derrière.

Au fil des années et de leurs interventions sur le terrain, ils ont accumulé une quantité massive de données : acteurs malveillants, modes opératoires, indicateurs de compromission (IOC)… Toute cette intelligence a été agrégée dans une base de données propriétaire extrêmement riche. Et c’est de là qu’est né Recon.

Recon Scanner : c’est quoi exactement ?

Recon est un outil de forensic léger et non intrusif. Contrairement à un EDR, il ne s’installe pas de manière persistante et ne bloque aucune action. Son rôle est simple mais puissant : collecter et analyser les logs de votre infrastructure pour détecter le plus tôt possible des vecteurs d’attaque.

Concrètement, Recon peut être déployé de deux façons :

À posteriori, si vous avez déjà subi un incident et que vous cherchez à identifier le patient zéro et reconstituer la chaîne d’attaque.

À priori, de manière proactive, pour surveiller en permanence votre environnement et repérer des comportements suspects avant qu’une attaque ne se concrétise.

La promesse de Coveware, c’est de pouvoir diagnostiquer un problème en quelques jours, voire quelques minutes, sans avoir besoin d’envoyer des données ou de faire des allers-retours fastidieux. Le produit s’installe directement sur votre environnement et fait le travail sur place.

Comment ça s’intègre avec votre infrastructure Veeam ?

C’est là que ça devient vraiment intéressant pour nous. Recon s’installe sur votre infrastructure Veeam : sur le VBR, sur les proxys, sur les repositories. Il a une connaissance native des événements spécifiques à Veeam, ce qui signifie qu’il n’y a pas de tuning ou de log parsing spécifique à configurer. Tout est déjà préconfiguré pour un environnement VBR.

L’outil va surveiller des éléments critiques comme :

- Les connexions suspectes sur vos serveurs VBR

- La suppression de backups ou de jobs

- Les modifications de délais de rétention

- Les changements de clés de chiffrement

- Les tentatives d’exfiltration de données

- Les brute force et comportements réseau anormaux

Il se sert de toutes les données disponibles sur votre serveur : clés de registre, événements Windows et VBR, filesystems, réseau, services, logiciels installés et même l’historique du navigateur.

Quelle différence avec un EDR ?

Je sais que beaucoup d’entre vous ont déjà un EDR sur leur infrastructure de backup, et c’est une question légitime. La différence est fondamentale :

Un EDR fait de l’analyse comportementale et bloque activement les actions malveillantes. Recon, lui, est en lecture seule (read-only). Il collecte les logs, les analyse et vous remonte les alertes. Il ne touche à rien, ne modifie rien, ne bloque rien.

D’ailleurs, petit point rassurant : comme c’est uniquement du read-only, il n’y a aucun risque de provoquer des incidents comme le fameux épisode CrowdStrike avec les blue screens. Recon se contente de lire et d’analyser, point final.

Il faut aussi noter que ce n’est pas un outil basé sur des signatures comme un antivirus classique. Il se concentre plutôt sur la détection d’utilisation suspecte d’outils et de comportements anormaux, en s’appuyant sur la base de connaissances de Covewarequi est mise à jour en temps réel.

Le dashboard : une vue claire et actionnable

Une fois connecté au portail Coveware, vous accédez à un dashboard complet qui vous affiche :

- Le nombre d’endpoints connectés

- La date des derniers scans

- Toutes les alertes potentielles détectées

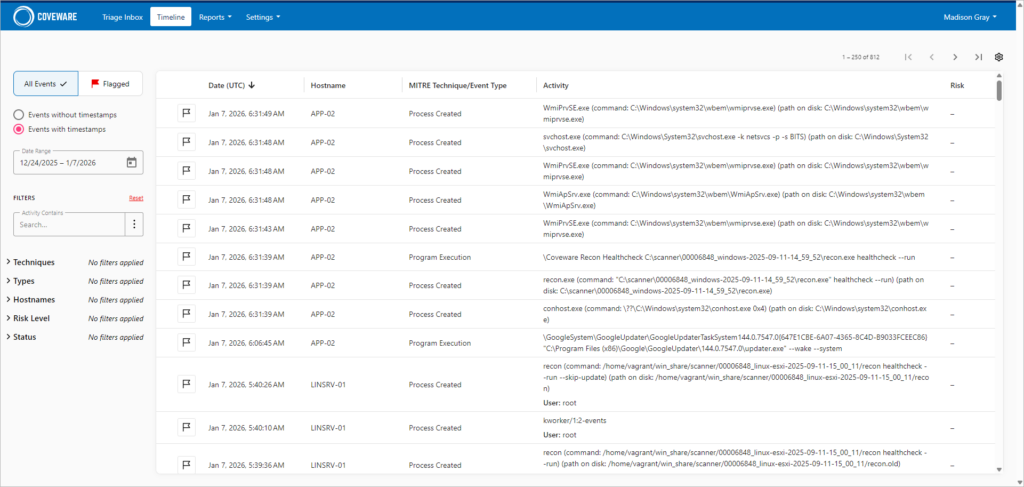

Vous avez également une vue timeline qui vous permet de sélectionner un endpoint spécifique et de parcourir chronologiquement tous les événements survenus sur cette machine. Pas besoin de lire des logs bruts : les données sont traitées et présentées avec le timestamp, le hostname, et surtout le mapping vers la base MITRE ATT&CK. Cela vous indique directement la technique d’attaque potentiellement utilisée — exfiltration avec Rclone, élévation de privilèges, exploitation, etc.

Pour la partie spécifique à VBR, vous retrouvez un filtre dédié avec la liste des utilisateurs connectés, les accès supprimés, les jobs modifiées ou supprimées, les changements de rétention et de clés de chiffrement. Tout ce dont vous avez besoin pour garder un œil vigilant sur votre infrastructure de sauvegarde.

Comment mettre en place Recon ?

La mise en place est assez simple, et c’est ce que j’apprécie particulièrement. Voici les étapes :

1. Activation sur le portail Veeam : Rendez-vous sur my.veeam.com avec le compte administrateur associé à votre licence (c’est l’adresse email qui apparaît dans la partie licence de votre serveur Veeam). Vous y trouverez la section Recon — Proactive Threat Detection que vous pouvez activer.

2. Réception du mail et accès Coveware: Une fois inscrit, vous recevez un email qui vous crée un accès sur le portail CovWare.

3. Téléchargement de l’agent : L’agent est disponible pour Windows et Linux.

4. Déploiement et configuration : C’est rapide et simple à configurer.

Prérequis techniques

Côté system requirements, c’est très accessible :

- Windows : à partir de Server 2008 R2 (donc ça devrait couvrir tout le monde !)

- Linux : kernels à partir de 2.6, ce qui est également très ancien

- Réseau : vos serveurs doivent pouvoir accéder en HTTPS (port 443) à environ 6 domaines Recon. Un proxy peut être utilisé si nécessaire

- Endpoints : vous pouvez déployer jusqu’à 10 endpoints en soft limit. Au-delà, un simple case de support permet d’augmenter cette valeur

Comment fonctionnent les scans ?

Le fonctionnement est transparent et bien pensé :

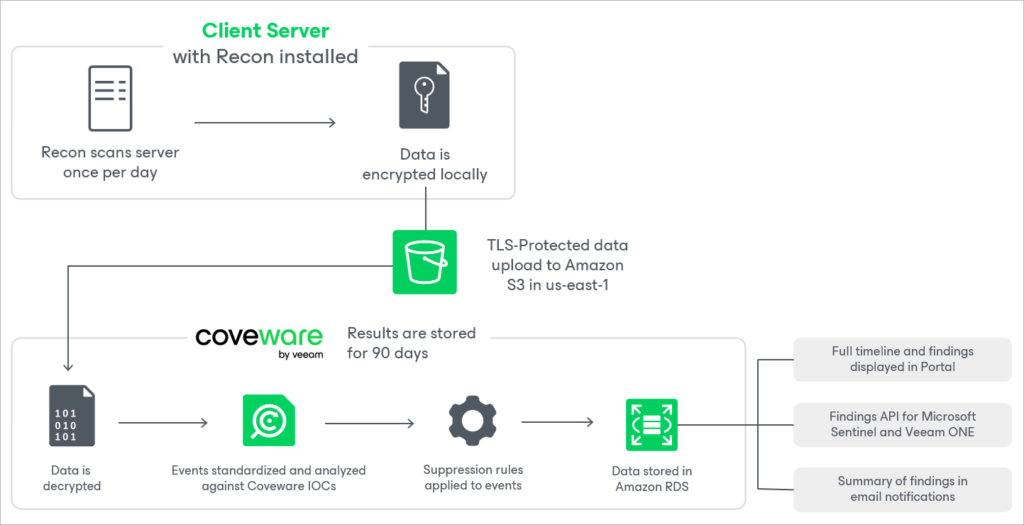

- Une tâche planifiée scanne régulièrement tous les logs de vos serveurs

- Les données sont chiffrées en local

- Elles sont ensuite envoyées via HTTPS (TLS) vers un bucket S3 Amazon

- Les données sont stockées pendant 90 jours puis supprimées

- Côté CovWare, elles sont déchiffrées pour être analysées par l’outil IOC (du log parsing)

Un point important à mentionner en toute transparence : les données sont aujourd’hui stockées sur un bucket S3 aux États-Unis (US East). Ce ne sont que des données serveur et des événements, pas de données sensibles métier. Mais c’est un élément à avoir en tête.

Bonne nouvelle cependant : la roadmap prévoit un déploiement multi-régions, notamment pour respecter les exigences EMEA et EU Cloud Act. On devrait donc bientôt avoir des options de stockage en dehors des États-Unis.

Visibilité à 90 jours en arrière

Un avantage que je trouve particulièrement utile : Recon vous donne une visibilité sur 90 jours en arrière. Cela signifie que même si vous l’installez après un incident, il peut vous aider à analyser et retrouver des problèmes passés. C’est un vrai plus pour le forensic post-incident.

Les dernières nouveautés et la roadmap

Voici ce qui a été ajouté récemment et ce qui arrive :

Déjà disponible :

- Intégration avec Veeam ONE : les alertes Recon remontent directement dans Veeam ONE

- Intégration avec Microsoft Sentinel

- Soft limit à 10 serveurs extensible sur demande

- Possibilité de supprimer et archiver des événements et de créer des règles pour éviter la pollution

- Disponibilité dans Veeam Data Platform Advanced (et Premium bien sûr)

Dans la roadmap :

- Intégration avec VDC (Veeam Data Cloud), avec une partie Threat Center — c’est même prévu pour cet été

- Déploiement multi-régions pour les buckets de stockage

- Support de la VSA (Veeam Software Appliance) sur Linux — pour l’instant, ça ne fonctionne pas encore avec la VSA, mais c’est prévu. La majorité du parc étant encore sur Windows, ce n’est pas bloquant pour la plupart d’entre vous

En résumé : pourquoi déployer Recon ?

Si je devais résumer pourquoi je pense que vous devriez vous intéresser à Recon, voici mes arguments :

- C’est inclus dans votre licence Veeam Data Platform Advanced — ça ne vous coûte rien de plus

- C’est simple à déployer et ne nécessite pas de configuration complexe

- C’est non intrusif et read-only — aucun risque pour votre production

- Ça connaît nativement les événements VBR

- Ça vous donne un dashboard clair avec le mapping MITRE ATT&CK

- Ça vous permet de détecter des comportements suspects avant qu’il ne soit trop tard

J’espère sincèrement que cet article vous a été utile et vous a donné envie de tester Recon sur votre infrastructure. Si vous avez des questions, n’hésitez pas à les poser en commentaire. Et si ce sujet vous a plu, je vous invite à aller jeter un œil à mes autres contenus. À très bientôt !